Harmony Sécurité de la plateforme

Jitterbit Nous mettons en œuvre des mesures de sécurité strictes afin de protéger les processus métier critiques et les informations précieuses de nos clients.

Jitterbit's couches fondation de sécurité.

Jitterbit Nous veillons scrupuleusement à l'application de processus d'intégration sûrs et sécurisés. Nous utilisons des mesures de sécurité rigoureuses pour protéger les informations sensibles de nos clients et nous évaluons et améliorons constamment nos systèmes et processus afin de répondre aux exigences de sécurité les plus récentes.

Jitterbit gère la sécurité de Harmony plateforme en appliquant un cadre hybride basé sur les recommandations du NIST, du CISA, du CSA et du CERT. Nous évaluons et améliorons constamment nos systèmes et processus pour satisfaire ou dépasser les dernières exigences de sécurité.

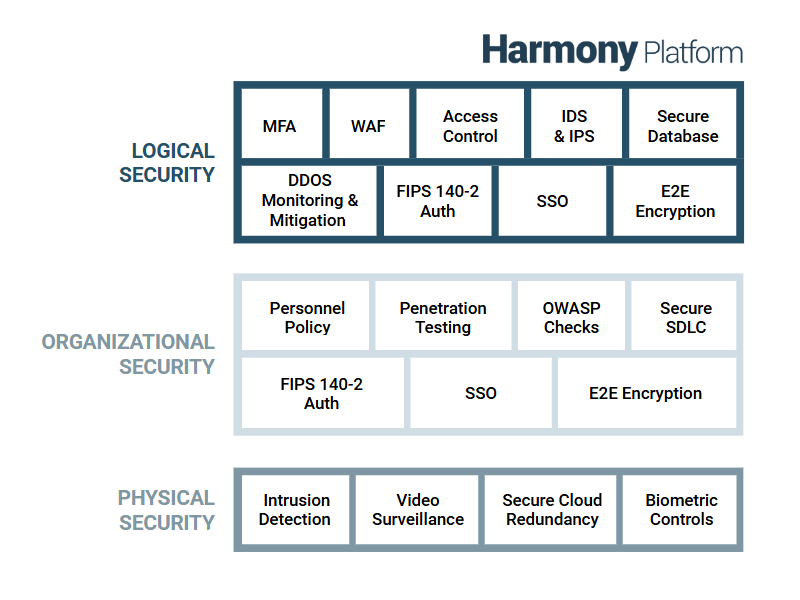

Ce cadre est divisé en trois niveaux clés : Sécurité logique, Sécurité organisationnelle et Séc. & Surveillance:

Sécurité logique

La sécurité logique comprend toutes les mesures de sécurité prises au sein de l' Harmony plateforme. Il s'agit notamment de l'architecture du système, des principaux composants et Harmony utilisateurs, organisations et rôles ; Harmony environnements et contrôle d'accès ; Harmony stockage de données; et Harmony topologies de sécurité.

Sécurité organisationnelle

La sécurité organisationnelle couvre les meilleures pratiques opérationnelles des principaux fournisseurs de cloud computing du monde entier. Cela comprend la confidentialité, la politique du personnel, les procédures et politiques opérationnelles internes spécifiques à l'équipe, la création de rapports sur l'état du système, la gestion des identités et des accès, la gestion des correctifs et la haute disponibilité, ainsi que la gestion des capacités.

Séc. & Surveillance

La sécurité physique implique l’hébergement de Harmony sur l'infrastructure cloud. Cette section décrit la conformité de l'infrastructure ; la sécurité physique et environnementale ; la haute disponibilité et la tolérance aux pannes ; la sécurité du réseau ; les principes de conception sécurisée ; la gestion des changements ; la sécurité de l'équilibrage de charge ; le stockage des données ; et la durabilité et la fiabilité des données.

Accréditation et conformité mondiales.

Le Jitterbit Harmony La plateforme répond aux normes de sécurité mondiales les plus élevées et a été accréditée ou certifiée conforme aux normes mondiales suivantes :

En savoir plus sur notre conformité et nos politiques de sécurité complètes.

Afficher les stratégies de sécuritéPartenaires de sécurité